Такой прогноз содержится в исследовании, подготовленном Дагом Фью и

Биллом Смартом из Вашингтонского университета города Сент-Луис. Авторы документа поясняют, что термин "робот" они используют

для обозначения любых автономных систем, в том числе вспомогательных, к

примеру, погрузочно-разгрузочной и транспортной техники. Исследователи

также подчеркивают, что, несмотря на активное внедрение роботов,

применение средств поражения, по крайней мере, в рассматриваемый

период, останется за человеком.

Тем не менее, в настоящее время роботы используются американской

армией все чаще. Наиболее широко используются беспилотные самолеты,

которые подтвердили свою высокую эффективность при выполнении задач по

ведению разведки и оказанию огневой поддержки с воздуха.

Наземные роботы получили меньшее распространение. Они используются

в первую очередь для разминирования, а также ведения тактической

разведки, в том числе внутри зданий. Вместе с тем продолжаются работы

по созданию боевых наземных роботов различных типов, включая

дистанционно управляемые бронемашины. Однако в ближайшей перспективе

принятие их на вооружение маловероятно. |

Microsoft в ближайшие дни предложит пользователям новые лицензии на

свое программное обеспечение. Нововведения будут касаться использования

софта в виртуальных средах. Нынешние средства для создания виртуальных

ОС позволяют довольно гибко манипулировать развернутыми гостевыми ОС, в

частности безболезненно их копировать, переносить с одного сервера на

другой и т д. Эксперты отмечают, что с точки зрения техники здесь все четко

и удобно, но вот с точки зрения лицензионной чистоты тут есть о чем

задуматься.

Сегодняшние лицензии корпорации отталкиваются от такого понятия,

как "физический сервер", однако в случае работы такого софта, как

WMvare VMotion и ему подобных разработок, понятие физической машины

размывается, так как гипервизоры способны без физического отключения

виртуальной машины переносить виртуальный образ с одного сервера на

другой. Точно также дела обстоят с копированием - в рамках одного

сервера можно сделать десятки ОС-клонов, которые будут выполнять разные

задачи.

Ожидается, что Microsoft предоставит пользователям возможности по

копированию и переносу ОС, однако делать такие операции можно будет не

чаще одного раза в 90 дней. Подобные лимиты коснутся ключевых для

корпорации продуктов - Windows Server 2003, SQL Server 2005 и Exchange

Server 2007.

"Технически виртуальная машина должна оставаться на одном и том же

сервере не менее 3 месяцев", - уверен аналитик компании Burton Group

Крис Вулф. Кроме того, он отметил, что дан

...

Читать дальше »

|

Одной из последних тем для спама стала предположительно

нетрадиционная ориентация президента Грузии. Письма с темой "Mikheil

Saakashvili gay scandal! New of this week!" содержат поддельную ссылку

на новость BBC, на самом деле перенаправляя на сайт, откуда происходит

загрузка вредоносного кода. Зафиксированную рассылку выделяют среди прочих ее масштабы и

техническое исполнение. Распространение спама началось в пятницу, за

короткое время он занял 5% от общего объема рекламного трафика. Второй

момент – тестирование специалистов Университета Алабамы показало, что

только четыре из 36 антивирусов сервиса VirusTotal смогли распознать

распространяемый код как вредоносный. Было зафиксировано 44

компьютера-источника спама, что свидетельствует о формировании новой

бот-сети. |

Верховный суд Индии обязал поисковые системы отказаться от показа

контекстной рекламы услуг по определению пола будущего ребенка. Эта

деятельность является незаконной в стране, где наследники-мальчики

ценятся гораздо выше девочек, и многие женщины, узнав о нежелательном

поле плода, стремятся прервать беременность. Сабу Мэттью Джордж (Sabu Mathew George), участник

общественной организации, ведущей борьбу за права новорожденных

индийских девочек, подал иск в суд на Microsoft, Google и Yahoo. По

данным организации, каждый год из-за прерывания беременности не

рождается 900 тысяч девочек. Активистам вроде Мэттью Джорджа удалось

вытеснить рекламу услуг по определению пола с газетных полос, теперь

они собираются добиться ее запрета в Интернете.

С учетом того, что стремление рожать непременно наследников

мужского пола выросло в значительную демографическую проблему Индии,

дело дошло до Верховного суда. Эта инстанция направила письмо

интернет-компаниям с требованием разъяснить, почему рекламируется

запрещенная законом деятельность. Досталось также министрам

здравоохранения и телекоммуникаций – у них суд поинтересовался, почему

не принято мер против компаний, нарушающих законы.

"Указанные компании зарабатывают деньги, нарушая индийские законы",

- уверен Джордж. Microsoft, Google и Yahoo пока не дали официального

ответа, однако подобные обвинения им не в новинку. Согласно индийскому

закону об информационных технологиях от 2000-го года, провайдеры,

хостер

...

Читать дальше »

|

В одной из крупнейших отечественных нефтяных компаний - «Лукойле» -

произошла утечка данных из реестра акционеров. В компании проходит

служебное расследование. Фонд «Интеллект-капитал», использовавший

персональные данные миноритариев «Лукойла» в своей почтовой рассылке,

отрицает ее криминальный характер. Часть миноритарных (не владеющих блокирующим пакетом акций)

акционеров «Лукойла» получила по обычной почте письма от коммерческого

брокера «Интеллект-капитал». В письмах содержались предложения продать

свои активы по заниженной цене (1700 руб. против средней цены в 1920).

Интересен факт, что в этих письмах был указан размер пакета акций,

которым владеет получатель.

В пресс-службе «Лукойла» подтвердили утечку данных реестра

акционеров. Представитель компании рассказал, что все данные об

акционерах находятся в ведении компании-регистратора «НИКойл», «дочки»

«Лукойла», а в самом «Лукойле» находятся только копии этой базы. Тем не

менее, в обеих компаниях эта информация охраняется самым тщательным

образом, — заверил источник. В «Лукойле» подтвердили, что с жалобой на

эту рассылку в компанию-регистратор обратились 10 держателей акций.

Специалисты из Агентства безопасности информации, АБИ, комментируя

случившееся, сделали предположение, что «Лукойл» столкнулся с инсайдом,

совершенным младшим техническим персоналом, то есть системными

администраторами или другими лицами, имеющими доступ к резервным копиям

реестра. «Какие мотивы двигали эти людьми, понят

...

Читать дальше »

|

Лаборатория Касперского сообщила о результатах исследования вариации

Gpcode, использовавшей шифрование пользовательских файлов для

вымогательства. Автор трояна составил устрашающее обращение, из

которого следовало, что помочь жертвам никто кроме мошенника не может.

Однако громкие слова оказались не более чем блефом – при шифровании

используется открытый ключ, т.е. все данные по дешифровке содержатся в

теле трояна. На самом деле был применен алгоритм 3DES, а программный код

процедуры шифрования позаимствован у готового компонента среды

разработки Delphi. Стиль программирования указал на невысокий уровень

знаний разработчика.

Начиная с 11 августа троян определяется Лабораторией Касперского

как Trojan-Ransom.Win32.Gpcode.am, а для восстановления данных вообще

не нужно скачивать какие-либо утилиты – алгоритм дешифровки включен в

антивирусные базы Лаборатории Касперского. |

Перед Соединёнными Штатами сейчас стоит задача активно

совершенствовать подготовку своих учёных: психофармакологов,

нейробиологов и даже культурологов, чтобы адекватно встретить угрозу

войн 21 века, которые будут вестись преимущественно в человеческих

умах. В докладе Разведывательного управления Министерства обороны США

на тему когнитивной нейробиологии говорится о том, что в сражениях

будущего важнейшим объектом поражения станет разум. Достижения в области функциональной нейровизуализации, к

примеру, фактически будут означать, что посредством новых технологий

американские военные смогут проникать в головы врагов. В докладе

отмечается, что новые достижения функциональной нейровизуализации будут

востребованы не только военным ведомством и разведкой, но пригодятся и

бизнесу: они могут быть полезны для оценки рисков, или при составлении

юридических документов.

Нейротехнологии могут применяться при допросе военнопленных, лиц

подозреваемых в терроризме, или на контрольно-пропускных пунктах. Кроме

того, они, конечно же, могут использоваться для более эффективного

обучения собственных военнослужащих.

В большинстве областей научной деятельности в этом направлении США

уже уверенно занимает лидирующие позиции. В докладе указывается, что в

области в области вычислительной биологии и нейробиологи, Америка уже

давно оставила позади себя весь остальной мир.

Отдельное внимание в докладе уделено важности "культурного

фундамента нейробиологии". Его

...

Читать дальше »

|

Информационный портал по безопасности SecurityLab.ru опубликовал

квартальный отчет по уязвимостям, эксплоитам, вирусам и уведомлениям.

Во втором квартале 2008 года SecurityLab опубликовал 891

уязвимость, 226 эксплоитов, 142 описания различных вирусов и 591

уведомление безопасности от различных производителей.

1. Общие данные по уязвимостям

1.1 Статистика по уязвимостям

Рис.1 Общая статистика по уязвимостям за II квартал 2008 года

Как и в предыдущем квартале больше всего уязвимостей было

обнаружено в web приложениях. На второе место, по количеству

обнаруженных уязвимостей, переместились клиентские приложения (24.11%

от общего количества уязвимостей).

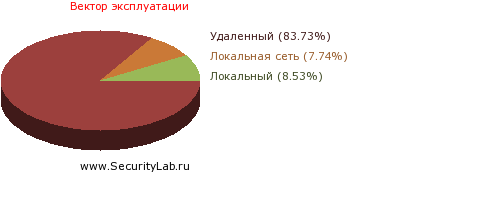

1.2 Векторы эксплуатации уязвимостей

Рис.2 Векторы эксплуатации уязвимостей за II квартал 2008 года

Во втором квартале 2008 года было опубликовано 746 уязвимостей,

которые можно эксплуатировать удаленно, 69 уязвимостей, которые можно

позволяют эксплуатацию в пределах локальной сети и 76 локальных

уязвимостей. По сравнению с первым ква

...

Читать дальше »

|

Microsoft пошла на необычный для себя шаг - в рамках конференции O'Reilly

Open Source Convention представители корпорации сообщили о том, что софтверный

гигант вошел в состав основных спонсоров разработки открытого веб-сервера Apache

и продуктов на его базе. В фонде Apache Software Foundation подтвердили эти

данные.

В 2007 году Microsoft подала заявку на сертификацию в OSI (Open Source

Initiative), в этом году корпорация открыла служебные протоколы и некоторые

другие данные серверных компонентов Windows и Microsoft Office. Теперь же MS

получила сертификат платинового спонсора Apache, несмотря на то, что данный

сервер напрямую конкурирует с разработкой IIS, создаваемой самой корпорацией.

По словам Сэма Рамжи, старшего директора подразделения стратегических

платформ Microsoft, решение об инвестировании средств в Apache было принято

довольно давно, причем было решено сразу становиться Платиновым спонсором. Рамжи

отметил, что на 2008 год запланировано еще три масштабных инициативы, связанных

с миром открытого ПО. Конкретных данных о планах Microsoft Рамжи пока не

предоставил, однако сообщил, что все планы направлены на дальнейшую интеграцию с

opensource-сообществом. Согласно программе спонсорского участия Apache, на

сегодня существуют 4 уровня спонсоров: статус Бронзового спонсора требует

пожертвование минимум 5 000 долларов в года, Серебрянного спонсора - минимум 20

000 долларов в год, Золотого спонсора - минимум 40 000 долларов в год, наконец

...

Читать дальше »

|

По информации ресурса news.yahoo.com, в настоящее время компания Microsoft

работает над новой операционной системой, кодовое название которой звучит как

Midori. Не исключено, что данный программный продукт будет принципиально

отличаться от Windows, более того, вполне возможно, что он не будет обеспечивать

совместимости с операционными системами предыдущего поколения.

Дело в том, что, в связи с ростом популярности сетевых сервисов и технологий

виртуализации, рано или поздно операционные системы семейства Windows, которые

поддерживаются уже более 20 лет, потеряют актуальность. Соответственно, проект

Midori выглядит подготовкой компании к этим временам. Официальной информации о

нем по понятным причинам нет, однако в нескольких докладах компания Microsoft

подтвердила существование проекта. В частности, сообщается, что Midori – это

интернет-ориентированная операционная система, в основу которой заложена идея

объединенных систем, которая исключает зависимость между приложениями и

аппаратными средствами, необходимыми для их работы. Кроме того, в одном из

докладов упомянуто, что Midori – это дальнейшее развитие Microsoft Research's

Singularity OS, которая предполагает создание сетевых программно-изолированных

процессов для того, чтобы снизить зависимость отдельных приложений друг от друга

и от операционной системы в целом. Иными словами, Midori будет оснащена

комплексом виджетов, для работы которых необходимо в первую очередь стабильное

соединение с интер

...

Читать дальше »

|

Одному из энтузиастов удалось

запустить на игровой консоли Sony PlayStation 3 операционную систему

Windows Vista, сообщает блог Engadget. Для этого он сначала установил

систему на базе Linux, затем в ней поставил эмулятор Qemu и затем уже

проинсталлировал Vista.

Cистема Windows не рассчитана на процессор Cell, который используется

в PlayStation 3. Из-за использования эмулятора ОС от Microsoft на

PlayStation 3 очень медленно работает. На загрузку у операционной системы уходит 25 минут, меню "Пуск"

появляется через пять минут после нажатия, а запуск "Блокнота" требует

12 минут. Как

сообщается, пользователи могут также попробовать установить на

PlayStation 3 Windows XP. Она работает чуть быстрее. |

Корпорация Microsoft 14 августа открыла блог

Engineering Windows 7,

посвященный разработке операционной системе Windows 7, которая, как ожидается,

должна сменить Windows Vista в 2010 году.

В блоге инженеры Microsoft Джон Деваан и Стивен Синофски, совместно с

командой разработчиков, будут регулярно публиковать данные о Windows 7. При

помощи Engineering Windows 7 корпорация Microsoft рассчитывает вступить в диалог

с теми, кто заинтересован в получении дополнительной информации об операционной

системе. Также в блоге сообщается, что в этому году Microsoft обнародует

подробную техническую информацию о Windows 7 на двух конференциях, которые

пройдут осенью. Первая из них - Professional Developers Conference - откроется

27 октября. До этого времени информация о новой ОС будет постепенно

публиковаться в блоге. В настоящее время про Windows 7 известно не много. В

частности, ранее Стивен Синофски сообщил, что основой Windows 7 станет ядро

Windows Server 2008, которое является усовершенствованной версией ядра Windows

Vista. Интерфейс операционной системы Windows 7 будет поддерживать сенсорное

управление. |

Год назад Вирджил Гриффит, сотрудник калифорнийского технологического

университета, выпустил

Wikiscanner

- программу для отслеживания анонимных правок в популярной энциклопедии

Wikipedia, которая позволила вычислить модификации статей выполненные фирмами и

организациями для "обеления" себя и "очернения" конкурентов.

На проходившей на прошлой неделе

хакерской конференции HOPE

Гриффит представил новый проект - Wikiwatcher, который позволяет не

только фильтровать правки и соотносить IP-адреса с базой адресов принадлежащих

фирмам, но также вычислять правки произведенные с компьютеров находящихся за

пределами фирмы, например из дома.

В список фирм и организаций, использующих "грязные" методы PR, входят eBay,

Microsoft, BMW, церковь саентологии и многие другие, включая правительственные

учреждения, такие как ЦРУ. Проекты Wikiscanner и Wikiwatcher должны помочь

отследить тех, кто удаляет неудобную информацию со страниц онлайн энциклопедии. |

Августовское тестирование антивирусных продуктов VirusBulletin100, проводимое

одноименным британским журналом, впервые прошло без участия российского

антивируса Dr.Web. Сообщается, что "Доктор Веб" отказался от дальнейшего участия

в проекте.

В прошлом году российские антивирусы прошли это тестирование не самым лучшим

образом, в частности "Доктор Веб" тогда пропустил 11 вирусных угроз и допустил 2

ложных срабатывания.

"Основным критерием составления Wildlist (коллекция "диких вирусов", на

которые во время тестирования должна реагировать программа) является

реплицируемость вирусов, поэтому различные полиморфные троянские программы,

составляющие до 80% детектируемых вирусов, не входят в нее. По этой причине

судить о качестве антивируса по прохождению теста на таком малом количестве

материала не приходится", - пояснил изданию директор компании "Доктор Веб" Борис

Шарапов. Господин Шаров также полагает, что подборка VirusBulletin покрывает

всего лишь 10–15% всего вредоносного ПО.

В "Лаборатории Касперского" метод VirusBulletin тоже считают сомнительным.

"Мы считаем, что методология теста страдает множеством изъянов, на которые мы не

раз указывали. Мы продолжаем участвовать в тестах VB, поскольку, к сожалению, до

сих пор многие заказчики воспринимают количество наград VB100% как некий

значимый критерий качества антивируса и даже выставляют этот параметр как одно

из условий тендеров по выбору антивирусной защиты. Тем не менее, мы

рассматрив

...

Читать дальше »

|

Устав от небезопасных сайтов, теряющих его данные, старший сотрудник по

технологиям Errata Security сообщил, что его компания планирует выпустить панель

инструментов для всех основных браузеров, которая будет проверять посещаемые

сайты на предмет основных проблем с безопасностью. Дополнение к браузеру будет

проверять двадцать признаков – таких как версия веб-сервера и системы управления

содержимым - для того, чтобы убедиться в отсутствии бросающихся в глаза

уязвимостей.

"Вы не задумываетесь о проверке всех этих вещей каждый раз, когда посещаете

веб-страницы", - говорит Мэйнор. "И, если вы воспользуетесь этой панелью

инструментов, вы будете знать, что сайт не имеет уязвимостей, хотя и не будете

полностью уверены в том, что он безопасен".

Другие плагины для браузеров уже пытались решить проблемы безопасности. И

SiteAdviser, от McAfee, и фирма Finjan уже выпускали программное обеспечение,

выстраивающее веб-сайты в соответствии с их безопасностью. Microsoft, Mozilla и

Opera – все добавили похожие технологии в свои последние браузеры.

Эксперт говорит, что их программа не сканирует сайт, а выносит свое суждение

на основании данных, пересылаемых сайтом в ответ на стандартный запрос. Если бы

у него был такой инструментарий раньше, он был бы предупрежден о проблемах с

безопасностью у сайта, который позволил преступникам выкрасть данные его

кредитной карты, сожалеет Мэйнор. Исследователь, известный по своему

...

Читать дальше »

|

Администратор доменных зон .com и .net компания Verisign разработала

программное обеспечение, позволяющее обнаруживать спамеров, которые пытаются

заработать на биржевых махинациях. Разработка Verisign способна автоматически

обнаруживать действия мошенников, заинтересовавшихся фондовыми рынками.

В компании говорят, что программа борется с методом спамеров, известным, как

"накачай и сбрось". Данный метод предусматривает покупку относительно крупного

пакета акций той или иной компании в тот момент, когда бумаги находятся на

минимально возможном уровне, затем спамер проводит максимально широкую спамовую

рассылку с ложными новостями, которые способны оказать значительное влияние на

цену бумаг, в надежде сыграть на панике инвесторов и росте цен бумаг. Когда же

курс акций искусственно вырастает на нужную спамеру величину, он продает акции с

прибылью. По оценкам Verisign, около 15% спама приходится именно на такие

письма. Новое ПО в реальном времени отслеживает подобную мошенническую

активность. "Это дает брокерам преимущество перед атакующими", - уверен Перри

Танкреди, старший менеджер Verisign.

Аналитики говорят, что первые образцы биржевого спама появились в начале 2006

года и тогда они вызвали рост или падение определенных акций на 5-6%, что очень

много в масштабах промышленно развитых экономик. Пик такой активности пришелся

на осень 2006 года, тогда даже Комиссия по биржам и ценным бумагам США выпустила

специальную ноту для инвесторов, предупреж

...

Читать дальше »

|

Спустя всего несколько дней после вероломного

хакерского нападения на

ресурс "Православие на Дальнем Востоке" был атакован другой православный ресурс.

В среду был взломан сайт Эстонской православной церкви Московского патриархата.

"Сайт был взломан 6 августа, в новостной ленте неизвестными были размещены

тексты и изображения непристойного характера", - прокомментировал случившееся

секретарь митрополита Таллинского и всея Эстонии Корнилия священник Алексий

Колосов. Если в недавнем случае с дальневосточным православным порталом

подозреваются сторонники попавшего в опалу епископа Диомида, то о корнях

вчерашнего инцидента можно лишь догадываться. Тем не менее нельзя не отметить

некоторые общие черты, присутствующие в обоих случаях взлома: на сайте

"Православие на Дальнем Востоке" хакерами были опубликованы изображения

порнографического характера, а на сайте ЭПЦ МП - материал о том, что Эстонская

православная церковь "поддерживает лесбиянство и проституцию". |

"Сверхвыкладываемость" (Oversharing) стала одним из серьезнейших вызовов Web

2.0, создающих угрозы безопасности, поскольку разрешение пользователям

выкладывать различные программы на веб-сайты может открыть дверь хакерам.

Более того, даже крупные интернет-компании, такие как Google, становятся

привлекательной целью для злоумышленников. С плохими намерениями можно,

например, использовать так называемые программные гаджеты, маленькие приложения,

такие как календари, устанавливаемые на персональную домашнюю страницу

пользователя в Google. Эти приложения могут быть видоизменены пользователями и

затем распространены через Google. Однако хакеры могут изменять такие программы

и совсем не безобидным образом, прежде чем распространить их через Google.

Загрузив такое приложение, можно вызвать хаос во многих аспектах работы

компьютера, вплоть до кражи личных данных и информации из других «гаджетов», по

мнению Роберта Хансена и Тома Стрэсенера.

Факт того, что пользователи больше доверяют приложениям, загружаемым из

Google, только усугубляет проблему. Глава фирмы-консультанта по безопасности

SecTheory Роберт Хансен и старший аналитик по безопасности производящей тестовое

программное обеспечение фирмы Cenzic Inc. Том Стрэсенер в среду

продемонстрировали такую атаку на проходящей в Лас-Вегасе конференции Black Hat.

Эти двое использовали гаджет, содержащий вредоносный код для того, что бы

внедриться в браузер пользователя и отслеживать его поисковые з

...

Читать дальше »

|

Исследователь в области безопасности продемонстрировал в воскресенье на

хакерской конференции Defcon в Лас-Вегасе новый созданный им инструментарий,

позволяющий хакерам получить доступ к вашей почте, даже если вы пользуетесь ею

через защищенное соединение.

Смысл уязвимости в том, что вне зависимости от того, выбрали ли вы безопасное

соединение или нет, cookies все равно отсылаются через ваш браузер при каждом

новом запросе страниц почты. В результате, все что нужно сделать хакеру,

прослушивающему вашу сеть, для того, чтобы получить доступ к вашему ящику – это

заставить ваш браузер при следующем запросе загрузить маленькую картинку или

другой контент с http://mail.google.com. После этого, ваш браузер отошлет

cookies вашей сессии Gmail, и каждый, записывающий ваш трафик, сможет получить

доступ к вашему ящику просто установив эти cookies на своей машине.

Представим себе следующий сценарий. Вы заходите на свой аккаунт в Gmail через

беспроводную точку доступа в интернет-кафе, предварительно позаботившись о том,

чтобы он открывался через закладку, содержащую ссылку https://mail.google.com. В

процессе чтения почты, вы, к примеру, переходите на другой сайт, которому

доверяете. Злоумышленник, следящий в это время за сетью, видит, что вы

запрашиваете другую веб-страницу и вставляет маленькое изображение из htp://mail.google.com

в страницу, которую вы запрашиваете. Вуаля! Ваш браузер выдает ему cookies Gmail,

содержащие ваши данные. Поэтому, если вы не

...

Читать дальше »

|

Презентация на Black Hat продемонстрировала несколько простых способов,

которыми пользовались хакеры, чтобы разбогатеть (или умереть пытаясь).

Раздумываете над тем, как бы хакнуть Сеть на на пару (сотен тысяч) баксов?

Специалисты из WhiteHat вчера предложили несколько идей. В ходе лекции под

названием "Разбогатей, или умри, пытаясь – делаем деньги в Сети в стиле Black

Hat" технический директор и основатель WhiteHat Иеремия Гроссман, на пару с

директором по программным решениям одной из фирм Треем Фордом, представили

несколько забавных примеров взлома и получения денег.

"Мы надеемся, что этот брифинг развлечет вас, и, может быть, заставит

некоторых задуматься о своей морали", - съязвил Гроссман. Они начали с

демонстрации небольшого скрипта, позволяющего хакеру манипулировать результатами

опросов, затеваемых местными средствами массовой информации. Гроссман показал,

как знаменитый эксперт Роберт Хансен (a.k.a. RSnake) помог таким образом

чихуахуа выиграть звание лучшей собаки на проводимом местной газетой конкурсе, а

затем был посрамлен другим хакером, взломавшим этот же опрос и болевшим за

другую собаку.

Форд продемонстрировал способ, при помощи которого хакер может вызвать

"искусственную нехватку" билетов или еще чего-нибудь, заставляя сервер

отказывать в доступе к нужным местам или билетам всем, кроме хакера. Он отметил,

что способ весьма пригодится тем, кто хочет помочь перекупщикам взвинтить цены

на свои билеты. Гроссман также про

...

Читать дальше »

|

Российский физик Евгений Поляков продемонстрировал возможность

хакнуть последнюю версию BIND,

в которую входят патчи, осуществленные после обнаружения опасной

дыры в DNS Дэном Камински.

The New York Times

сообщает, что в пятницу Полякову удалось произвести успешную

атаку на но обновленные версии BIND примерно за 10 часов,

используя два стандартных компьютера и высокоскоростной доступ к

DNS-серверу. Атака может быть осуществлена гораздо быстрее при

более значительных ресурсах в наличии. Поляков опубликовал результаты эксперимента в своем

блоге. Эксперты, ознакомившись с содержанием поста, пришли к

выводу, что эта теория вполне может работать. |

Неаккуратное обращение с криптографией сделало некоторые сервисы OpenID

гораздо менее безопасными, чем они должны бы быть.

OpenID - это общий идентификационный сервис, позволяющий пользователям

избавиться от необходимости создавать отдельные логины для сайтов, участвующих в

проекте. Уже около 9000 веб-сайтов поддерживают этот децентрализованный сервис,

предлагающий систему для общей процедуры входа.

Эксперты в области безопасности обнаружили, что сайты поставщиков услуг

OpenID (включая Sun Microsystems), использовали SSL-сертификаты со слабыми

криптографическими ключами. Вместо использования миллиардов вариантов, ключи

содержали лишь 32768 возможных ответов из-за

уязвимости в генерации

случайных чисел в Debian. Баг, который не замечали в течение 18 месяцев,

обнаружили и прикрыли в мае.

Ключи, сгенерированные криптографически уязвимыми системами, в любом случае

нуждались в замене, даже после устранения бага. Однако, последнее исследование

Бена Лаури из Google показало, что 1,5% сертификатов, к которым он обращался,

содержали неустойчивые ключи. Три поставщика услуг OpenID (openid.sun.com,

xopenid.net и openid.net.nz) оказались в числе уязвимых.

Для использования уязвимости хакеру нужно было заманить пользователей на

сайт, изображающий настоящего поставщика услуг OpenID. Но подделка лишь

цифрового сертификата не играла бы такой большой роли до тех пор, пока первые

пользовате

...

Читать дальше »

|

Злоумышленники, назвавшие

себя Azerbaijan Defacers, взломали сайт генпрокуратуры Армении. Они

внедрили на главную страницу код, перенаправляющий посетителей на

страничку с нецензурными высказываниями в адрес Армении и России.

Кроме того, на странице размещена надпись в поддержку

азербайджанского дзюдоиста Эльнура Маммадли, завоевавшего на Олимпиаде

золотую медаль, а также обещание освободить от армян азербайджанские

территории.

Вся информация на сайте генпрокуратуры осталась в неприкосновенности,

внутренние страницы сайта также доступны и не перенаправляют

пользователей на страницу хакеров.

Аналогичные атаки были проведены хакерами на сайты армянских

министерств. В частности, перенаправление на схожую по содержанию

страницу Azerbaijan Defacers появилось на сервере

министерства

спорта и по делам молодежи, недоступен оказался

сайт министерства юстиции,

о сбое при доступе к базе данных предупреждает посетителей

сайт министерства

здравоохранения. |

В воскресенье утром эксперт по безопасности Алан Шимель обнаружил, что его

персональный блог, часто упоминаемый разными журналистами, указывает на веб-сайт,

содержащий жесткое гей-порно. Придя в ужас он понял, что кто-то взломал его

почтовый ящик на Yahoo! Mail и выкрал важные материалы, которые он готовил для

Internal Revenue Service. Кто-то также разослал откровенные порнографические

открытки родителям детей, которых он тренировал, как наставник Малой бейсбольной

лиги.

Будучи старшим сотрудником по стратегии фирмы StillSecure, Шимель оказался в

числе трех широко известных экспертов в области сетевой безопасности,

атакованных на этой неделе неизвестными злоумышленниками. Так, личный почтовый

ящик на Gmail, принадлежащий Петко Д. Петкову из GNUCitizen, был вскрыт, и 2 Гб

его содержимого стали достоянием общественности. Также были преданы гласности

логи домашнего блога Тома Ферриса из Security-Protocols.com.

Что отличает эти атаки от всех остальных, так это степенью злобы. Хакеры,

похоже, больше пытались нанести ущерб репутации экспертов, чем просто

продемонстрировать их неспособность закрывать доступ к своим собственным данным.

Злоумышленники публично поклялись объявить войну более чем двум дюжинам

экспертов, фирм и журналистов, специализирующихся на сетевой безопасности. Кроме

Шимеля, Петкова и Ферриса в этом списке также находятся Дэн Камински, Джоанна

Рутковска, Гади Эврон, Матасано и Тэо де Раадт.

Самое пугающее во всем этом то, ч

...

Читать дальше »

|

Ранее на этой неделе было опубликовано заявление МИД Грузии о том, что пресловутая

Russian Business Network (RBN) была активно вовлечена в совершение кибератак на

Грузию, с позволения и под прикрытием российского правительства. С тех пор новых

сообщений на эту тему не поступало, однако среди экспертов развернулось

обсуждение того, действительно ли российское правительство причастно к этому.

По мнению Гади Эврона, бывшего старшего офицера по информационной

безопасности поставщика услуг интернет израильского правительства, есть явные

исторические свидетельства непричастности российских военных. Он подтвердил, что

грузинские сайты действительно находятся под атакой ботнетов, но также заметил,

что любое значимое политическое событие за последние десять лет было окружено

множеством таких атак. Например, как только Эстония выдвинула свои широко

разрекламированные (и абсолютно неточные) обвинения против России, вину за такие

атаки сразу возложили на хакеров, а не на политическую волю правительства.

Эврон пишет:

"Во времена работы по обеспечению безопасности в Интернет для израильского

правительства и позже, когда я работал на CERT, такие атаки были обычным

делом... Хотя Грузия на самом деле подвергается DDoS-атакам, и они действительно

имеют политический оттенок, они не отличаются ничем особым от остальных атак

такого рода, производимых фанатиками. Политическая напряженность всегда

сопровождается онлайн-атаками симпатизирующих. Может ли это б

...

Читать дальше »

|

"Сверхвыкладываемость" (Oversharing) стала одним из серьезнейших вызовов Web

2.0, создающих угрозы безопасности, поскольку разрешение пользователям

выкладывать различные программы на веб-сайты может открыть дверь хакерам.

Более того, даже крупные интернет-компании, такие как Google, становятся

привлекательной целью для злоумышленников. С плохими намерениями можно,

например, использовать так называемые программные гаджеты, маленькие приложения,

такие как календари, устанавливаемые на персональную домашнюю страницу

пользователя в Google. Эти приложения могут быть видоизменены пользователями и

затем распространены через Google. Однако хакеры могут изменять такие программы

и совсем не безобидным образом, прежде чем распространить их через Google.

Загрузив такое приложение, можно вызвать хаос во многих аспектах работы

компьютера, вплоть до кражи личных данных и информации из других «гаджетов», по

мнению Роберта Хансена и Тома Стрэсенера.

Факт того, что пользователи больше доверяют приложениям, загружаемым из

Google, только усугубляет проблему. Глава фирмы-консультанта по безопасности

SecTheory Роберт Хансен и старший аналитик по безопасности производящей тестовое

программное обеспечение фирмы Cenzic Inc. Том Стрэсенер в среду

продемонстрировали такую атаку на проходящей в Лас-Вегасе конференции Black Hat.

Эти двое использовали гаджет, содержащий вредоносный код для того, что бы

внедриться в браузер пользователя и отслеживать его поисковые з

...

Читать дальше »

|

Полиция Испании арестовала неназванного жителя этой страны, который

подозревается в причастности к хакерской атаке против информационных систем

американской базы атомных подводных лодок Point Loma, расположенной в Калифорнии

вблизи города Сан-Диего. Как сообщает агентство France-Presse, испанские

полицейские действовали по запросу посольства США в Мадриде. В полиции отмечают,

что имя задержанного разглашению не подлежит. Хакерская атака, к которой он

причастен, "представляла серьезную угрозу функционированию и безопасности

обслуживания сухого дока для атомных субмарин", сообщили в испанских

правоохранительных органах. Также отмечается, что задержанный действовал в

составе хакерской группы, которая нанесла ущерб в размере около 500 тысяч

долларов работающим на базе военным информационным системам. О том, когда именно

была совершена упоминаемая атака, не сообщается. |

|